Cloud Act vs. DSGVO: Das Risiko für EU-Unternehmen

Wer heute als europäisches Unternehmen Anwendungen bei AWS, Microsoft Azure oder Google Cloud betreibt, arbeitet unter zwei Rechtssystemen und die widersprechen sich. Der US Cloud Act verpflichtet amerikanische Anbieter zur Datenherausgabe an US-Behörden. Die DSGVO verbietet genau das. Wer den Konflikt ignoriert, geht ein reales rechtliches Risiko ein. Dieser Artikel erklärt, warum klassische Compliance-Maßnahmen nicht ausreichen und welche technischen Entscheidungen wirklich helfen.

Was der Cloud Act wirklich verlangt

Der Clarifying Lawful Overseas Use of Data Act, kurz Cloud Act, wurde 2018 in den USA verabschiedet. Das Gesetz erlaubt US-Behörden, von amerikanischen Unternehmen gespeicherte Daten anzufordern, unabhängig davon, wo diese Daten physisch liegen. Ein Server in Frankfurt, Amsterdam oder Dublin schützt vor einem solchen Zugriff nicht – warum Datenresidenz und Datensouveränität zwei verschiedene Dinge sind, zeigt unser separater Vergleich.

Das ist keine theoretische Bedrohung. US-Strafverfolgungsbehörden wie das FBI können über Gerichtsbeschlüsse direkt bei Anbietern wie Microsoft oder Amazon anfragen ohne den Umweg über internationale Rechtshilfeabkommen. Der Cloud Act hat diesen Prozess beschleunigt und formalisiert.

Für US-Unternehmen gibt es dabei wenig Spielraum. Sie können den Anordnungen widersprechen, wenn ein klarer Konflikt mit dem Recht des Datenspeicherlands besteht, aber das ist ein langwieriger juristischer Prozess, und der Standardfall ist Compliance mit der US-Behördenanfrage.

Was die DSGVO dazu sagt

Die Datenschutz-Grundverordnung regelt in Art. 44 ff., unter welchen Bedingungen personenbezogene Daten in Drittländer übermittelt werden dürfen. Ein Drittland muss ein angemessenes Schutzniveau bieten oder es muss ein gültiges Instrument vorliegen, das dieses Schutzniveau ersetzt.

Für die USA war das jahrelang das Privacy Shield. Dann kam Schrems II.

Schrems II und das Ende des Privacy Shield

Im Juli 2020 erklärte der Europäische Gerichtshof das Privacy Shield für ungültig. Die Begründung war eindeutig: US-Überwachungsgesetze, darunter Section 702 FISA und Executive Order 12333, ermöglichen Massenüberwachung, gegen die EU-Bürger keinen wirksamen Rechtsschutz haben. Damit ist die Grundlage für Datenübermittlungen in die USA entfallen.

Standard-Vertragsklauseln (SCCs) können seitdem noch verwendet werden, aber nur wenn im Einzelfall geprüft wird, dass der Empfänger die vereinbarten Schutzmaßnahmen tatsächlich einhalten kann. Bei US-Anbietern, die dem Cloud Act unterliegen, ist genau das in Frage gestellt.

Das Trans-Atlantic Data Privacy Framework. Besser, aber nicht sicher

2023 trat das Trans-Atlantic Data Privacy Framework (TADPF) in Kraft, das neue Abkommen zwischen der EU und den USA. Es bringt Verbesserungen: Ein Ombudsmann-Mechanismus soll EU-Bürgern Rechtsschutz gegen US-Überwachung ermöglichen, bestimmte Datenzugriffe wurden eingeschränkt.

Ob das reicht, ist unter Juristen umstritten. Max Schrems und noyb haben bereits angekündigt, das Abkommen anzufechten. „Schrems III" gilt als wahrscheinlich. Wer seine Infrastruktur auf dem TADPF aufbaut, baut auf einem Fundament, das erneut wegbrechen könnte.

Cloud Act vs. DSGVO. Der Widerspruch in der Praxis

Das eigentliche Problem lässt sich auf einen Satz reduzieren: Ein US-Cloud-Anbieter kann dem Cloud Act nicht trotzen, ohne sich strafbar zu machen und er kann der DSGVO nicht vollständig genügen, solange der Cloud Act gilt.

Stellt eine US-Behörde eine rechtmäßige Anfrage nach Daten, die ein EU-Unternehmen bei AWS gespeichert hat, hat AWS keine rechtlich sichere Option. Herausgabe verletzt möglicherweise die DSGVO. Verweigerung verletzt US-Recht. Der Anbieter sitzt in der Mitte und in der Praxis gewinnt meistens das Heimatrecht.

Für das EU-Unternehmen bedeutet das: Die Daten können an US-Behörden fließen, ohne dass das Unternehmen davon erfährt, ohne seinen Einfluss, und ohne dass ein europäisches Gericht beteiligt war. Das ist eine DSGVO-Verletzung unabhängig davon, ob der Anbieter einen Rechenzentrumsstandort in Deutschland hat.

Die möglichen Konsequenzen sind konkret:

- Bußgelder nach Art. 83 DSGVO bis zu 4 % des weltweiten Jahresumsatzes

- Anordnungen zur Einstellung der Datenverarbeitung durch Datenschutzbehörden

- Zivilrechtliche Ansprüche betroffener Personen

- Reputationsschäden, besonders in regulierten Branchen wie Gesundheit, Recht oder Finanzwesen

Was Verschlüsselung leisten kann und was nicht

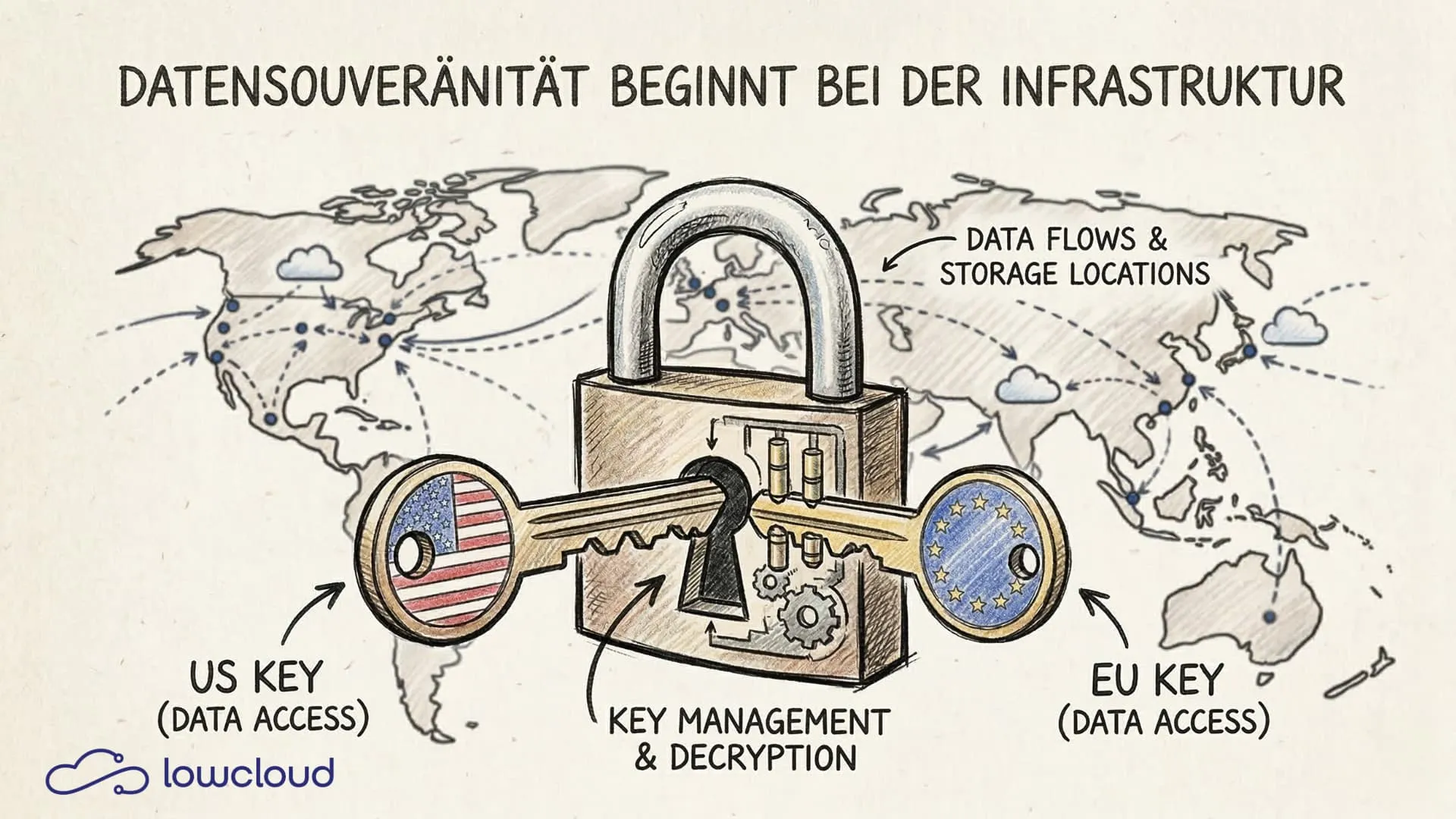

Technisch versierte Teams greifen oft zur clientseitigen Verschlüsselung als Lösung. Die Idee: Wenn Daten verschlüsselt bei einem US-Anbieter liegen und die Schlüssel ausschließlich beim europäischen Unternehmen verbleiben, kann der Anbieter auf Behördenanfragen hin nur unlesbaren Ciphertext herausgeben.

Das ist kein schlechter Ansatz, aber er hat Grenzen.

Was Verschlüsselung schützt: Inhalte von Dateien, Datenbankinhalte, Nachrichten, wenn die Schlüsselverwaltung sauber implementiert ist und die Schlüssel niemals den eigenen Systemen verlassen.

Was Verschlüsselung nicht schützt: Metadaten. Wer hat wann mit wem kommuniziert, welche IP-Adressen waren beteiligt, welche Dateigrößen wurden übertragen, welche Dienste wurden genutzt. All das kann für Behörden interessant sein und liegt oft unverschlüsselt vor. Zugriffsprotokolle, Nutzungsstatistiken, Konfigurationsdaten: ebenfalls häufig im Klartext.

Außerdem schiebt Verschlüsselung das Problem nur technisch auf. Rechtlich bleibt die Einschätzung möglich, dass die Nutzung eines Cloud-Act-unterliegenden Anbieters selbst eine Risikoentscheidung darstellt unabhängig davon, ob der Anbieter im Ernstfall lesbare Daten liefern kann.

Warum europäische Cloud-Anbieter rechtlich anders dastehen

Der Cloud Act gilt für US-Personen und US-Unternehmen. Ein europäischer Cloud-Anbieter ohne US-Niederlassung und ohne US-Muttergesellschaft unterliegt diesem Gesetz schlicht nicht. Das ist kein Marketing-Argument. Das ist eine rechtliche Realität.

Ein Unternehmen wie lowcloud, das als europäischer Anbieter ausschließlich auf europäischer Infrastruktur betreibt und keine strukturellen Verbindungen zu US-Rechtspersonen hat, kann legitimerweise sagen: Wir können keine Cloud-Act-Anfragen erhalten, weil das Gesetz auf uns nicht anwendbar ist. Welche Self-Hosted EU-Alternativen es konkret gibt, zeigen wir in einem separaten Artikel.

Das schließt natürlich nicht aus, dass europäische Behörden unter europäischem Recht Daten anfordern können, aber dann greifen die DSGVO-Schutzmechanismen, es gibt Rechtsweggarantien, und das Verfahren ist für das betroffene Unternehmen transparent und anfechtbar.

Für Unternehmen, die in regulierten Sektoren arbeiten, wie Gesundheit, öffentliche Verwaltung, Rechtsberatung, Finanzdienstleistungen, ist dieser Unterschied nicht optional. Er ist ein Compliance-Pflichtpunkt, den das EU Cloud Sovereignty Framework jetzt auch formal messbar macht. Welche konkreten technischen Anforderungen NIS2 an DevOps-Teams stellt, haben wir separat analysiert. Auch der Data Governance Act hat Auswirkungen auf Infrastrukturentscheidungen.

Was das für eure Infrastrukturentscheidung bedeutet

Die rechtliche Situation lässt sich nicht durch Vertragsgestaltung allein lösen. Natürlich sind Auftragsverarbeitungsverträge (AVV), Standard-Vertragsklauseln und Transfer Impact Assessments sinnvoll und notwendig. Aber sie reichen nicht, wenn die Infrastruktur selbst strukturell anfällig für Cloud-Act-Zugriffe ist.

Ein paar konkrete Fragen, die Teams bei der Infrastrukturentscheidung stellen sollten:

- Ist der Anbieter oder dessen Muttergesellschaft ein US-Unternehmen?

- Hat der Anbieter Niederlassungen oder Mitarbeiter in den USA?

- Liegt die Infrastruktur ausschließlich in der EU?

- Wo werden Schlüssel für Verschlüsselung verwaltet?

- Wer hat technisch Zugriff auf Metadaten und Logs?

Wenn eine dieser Fragen eine Verbindung in die USA ergibt, ist das Cloud-Act-Risiko real und sollte rechtlich bewertet werden – nicht nur einmalig, sondern kontinuierlich, da sich die Rechtslage weiterentwickelt.

Kubernetes auf europäischer Infrastruktur. Ohne Cloud-Act-Risiko

lowcloud ist eine Kubernetes-DaaS-Plattform auf souveräner Infrastruktur, die ausschließlich in Europa betrieben wird und rechtlich vollständig unter europäischem Recht steht. Kein US-Mutterkonzern, keine Cloud-Act-Exposition, keine strukturellen Abhängigkeiten von US-Hyperscalern.

Für Teams, die ihre Anwendungen cloud-nativ betreiben wollen, ohne dabei zwischen zwei Rechtssystemen eingeklemmt zu sein, ist das keine komplizierte Entscheidung. Die Plattform übernimmt den Kubernetes-Betrieb, kümmert sich um Skalierung, Monitoring und Updates – und tut das auf einer Infrastruktur, die datenschutzrechtlich sauber ist.

Platform Engineering vs. DevOps – Wo liegt der Unterschied?

DevOps und Platform Engineering im Vergleich: Unterschiede, Gemeinsamkeiten und wann sich der Wechsel zur Internal Developer Platform lohnt.

IT-Kosten senken durch Automatisierung: Der größte Hebel

Manuelle IT-Prozesse kosten mehr als nötig. Erfahre, wie du mit Automatisierung von CI/CD bis Kubernetes Betriebskosten senkst und dein Team entlastest.